微软RDL服务极危远程代码执行漏洞(CVE-2024-38077)|| 安全通告

免责声明

希客安全的技术文章仅供参考,任何个人和组织在使用网络时应当遵守相关法律法规,不得利用网络从事危害国家安全、荣誉和利益的活动。未经授权,请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责,希客安全及文章作者不承担任何责任。本文所提供的工具仅用于学习,禁止用于其他用途!

CVE-2024-38077

1.漏洞描述

漏洞描述:CVE-2024-38077是一个高危的Windows远程桌面授权服务(Remote Desktop Licensing Service, RDL)的远程代码执行漏洞,其CVSS评分为9.8分,属于严重的安全漏洞。该漏洞由安全研究人员EdwardzPeng、Lewis Lee和Ver0759发现,并在5月1日报告给微软。微软在7月的例行安全更新中已经修复了此漏洞。

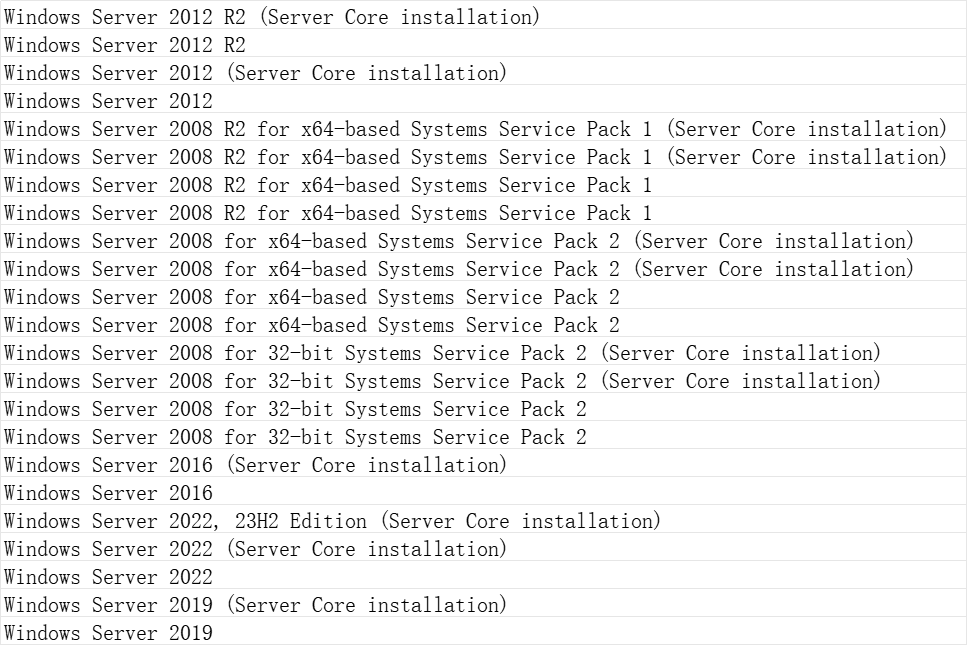

该漏洞主要影响Windows Server 2008至Windows Server 2025(预览版)之间的所有版本。由于RDL服务默认情况下并未安装,因此对个人和家庭用户几乎没有影响。然而,企业IT管理员可能会在Windows可选功能中启用此服务,从而可能受到影响。如果企业使用的是Windows Server 2012及后续版本,由于微软仍在提供安全更新支持,因此只需要安装最新的累积更新即可确保安全。

对于使用老旧版本的Windows Server 2008/2008 R2的企业,如果还未安装RDL服务,一个临时性的防御方法是不要安装该服务。如果已经安装,则需要尽快安装微软发布的补丁来修复此漏洞。

概念验证(Proof of Concept, PoC)已经在GitHub上发布,这可能会很快导致黑客找到详细的利用方法并可能展开攻击。因此,建议所有受影响的用户和企业尽快更新系统以修复此漏洞。

NVD(National Vulnerability Database)提供了关于此漏洞的参考资料链接,用户可以通过该链接获取更多信息和微软的官方补丁。

安全研究人员还通过博客文章讨论了此漏洞,并强调了尽快更新系统的重要性。

2.影响版本

3.修复方案

Windows自动更新

Windows系统默认启用Microsoft Update,当检测到可用更新时,将会自动下载更新并在下一次启动时安装。还可通过以下步骤快速安装更新:Windows系统默认启用 Microsoft Update,当检测到可用更新时,将会自动下载更新并在下一次启动时安装。还可通过以下步骤快速安装更新:

1、点击“开始菜单”或按Windows快捷键,点击进入“设置”;

2、选择“更新和安全”,进入“Windows更新”(Windows Server 2012以及Windows Server 2012 R2可通过控制面板进入“Windows更新”,步骤为“控制面板”-> “系统和安全”->“Windows更新”);

3、选择“检查更新”,等待系统将自动检查并下载可用更新;

4、重启计算机,安装更新。

系统重新启动后,可通过进入“Windows更新”->“查看更新历史记录”查看是否成功安装了更新。对于没有成功安装的更新,可以点击该更新名称进入微软官方更新描述链接,点击最新的SSU名称并在新链接中点击“Microsoft 更新目录”,然后在新链接中选择适用于目标系统的补丁进行下载并安装。

手动安装补丁

另外,对于不能自动更新的系统版本,可参考以下链接下载适用于该系统的补丁并安装:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-38077

4.参考文献

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-38077

稀客原创,如有转载,请声明原文来源!!!